|

Первоначально целью использования коммутации по меткам было повышение скорости коммутации 3-го уровня до скорости 2-го уровня. В настоящее время такая возможность MPLS не рассматривается как ее основное достоинство, поскольку современные коммутаторы 3-го уровня, использующие технологии на базе специализированных интегральных микросхем (Application-Specific Integrated Circuit — ASIC),могут осуществлять обзор маршрутов с достаточной скоростью для поддержки большинства типов интерфейсов (об ограничениях, связанных с пропускной способностью backplane, мы здесь умалчиваем). Метки: fantas1st0, MPLS Перед тем как переходить к описанию технологии, давайте вспомним, как происходит передача данных в сетях с традиционной IP-маршрутизацией: каждый маршрутизатор сети на пути следования пакета от точки А к точке Б анализирует заголовок 3го уровня, сравнивает его со своей таблицей маршрутизации и принимает решение о перенаправлении этого пакета на тот или иной интерфейс (при этом следует отметить, что процедура route lookup происходит на каждом маршрутизаторе сети независимо). Как видим, вышеописанный процесс довольно ресурсоемкий. В MPLS предлагается помечать каждый пакет с данными специальным идентификатором (меткой, label) и перейти от маршрутизации к коммутации по меткам. Наличие метки (или стека меток) позволяют маршрутизаторам определять следующий хоп в процессе передачи пакета по сети без выполнения поиска адреса. Сегодня существуют три области применения MPLS:

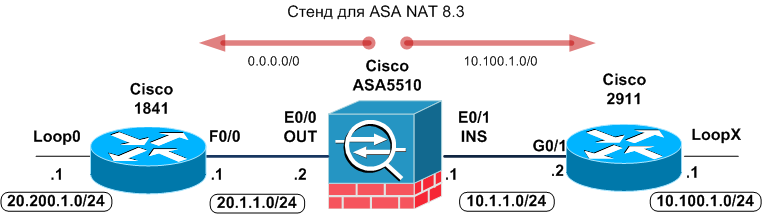

Прим. : основной упор в данном цикле статей будет сделан на реализацию MPLS VPN. Метки: MPLS Вот мы и добрались до главного: а в какой же последовательности все это богатство трансляций обрабатывается? Глобально всю последовательность можно разделить на 3 больших блока: Да-да, именно так. И с до и после. По умолчанию трансляции Twice NAT добавляются в конец первой секции, но можно явно указать, в какое место их ставить (ура!) указав номер правила. Это очень предусмотрительно со стороны циски 🙂 потому что сами правила в I и III секциях (там, где Twice NAT) обрабатываются по порядку, в котором они записаны в конфиге. Как только совпадение будет найдено, заголовок пакета сразу транслируется и новый пакет отправляется по назначению. Мы можем принудительно записать трансляции Twice NAT и в третью секцию, указав ключевое слово Метки: ASA, ASA 8.3, NAT Пришло время добавить destination, а именно тут и начинается самое интересное. Рассмотрим для начала формат команды: Где Метки: ASA 8.3, NAT, Twice NAT С object NAT мы познакомились подробно в предыдущих статьях. Пришло время разобраться, что такое TWICE NAT и зачем он вообще нужен. При помощи данной конструкции можно сделать две принципиальные вещи, которые нельзя сделать при помощи object NAT: Рассмотрим формат команды для динамических трансляций NAT пока без указания сети назначения: Метки: ASA, ASA 8.3, NAT, Twice NAT, новый синтаксис Продолжаем про новый синтаксис НАТа. Начало тут Теперь вторая задача: анонсировать что-либо наружу, т.е. статические трансляции. Для этого также используются объекты. Например, мы хотим анонсировать наружу сервер с адресом 10.100.1.1 (статический NAT) по адресу 20.1.1.102. Для этого мы тоже создаем группы: И применяем правило статического НАТа для группы, которая описывает реальный адрес сервера: Можно также явно указать адрес, в который мы транслируем Метки: ASA, ASA 8.3, object NAT, static Наверняка многие уже столкнулись с большими изменениями в синтаксисе настройки NAT при переходе от линейки ASA ОС 8.2 к 8.3. Трудно сказать, с чем связано такое резкое изменение подхода, но одно можно сказать уверенно: настройка стала менее понятна и прозрачна. Но это не повод вовсе не использовать версии 8.3, 8.4 и далее (вряд ли разработчики вернут старый синтаксис :)) Предлагаю постепенно, от простого к сложному, освоить новый синтаксис, ибо по нему регулярно возникают вопросы в форуме и необходимость статьи назрела. Даже перезрела, я бы сказал 🙂 Итак, cisco ввела два новых понятия: Object NAT и Twice NAT, заменив ими все предыдущие типы (Regular, Policy, Identity NAT). Для начала познакомимся с понятием object NAT, узнаем про последовательность обработки правил object NAT, потом познакомимся с TWICE NAT и в конце подведем черту: опишем всю последовательность правил NAT в новом синтаксисе. Планирую небольшой цикл статей — штуки 4, дабы не перегружать сразу читателей. Работать будем вот с такой топологией Рассмотрим простейшую задачу: выйти через ASA в интернет. Метки: ASA, ASA 8.3, NAT, новый синтаксис |