Опубликовано Fedia 31 Октябрь , 2012

Друзья!

Как пела приятным голосом солистка Roxette (да, я уже такой немолодой :)), произошел с нашим ресурсом тот самый крэш. А потом бум. И в конце бэнг. Умерла полка с бэкапами и через неделю развалился аппаратный рейд, погребя под обломками множество виртуальных существ. Слава богу, никто почти не пострадал: всего несколько десятков писем и звонков с тревогой в голосе «А что с антициской?» и вопросом «Когда?» Хотя уверен, переживали многие. Скромно считаю, что это терпимое страдание 🙂

Читать продолжение записи »

Метки: crash

Опубликовано: личный блог Сергея Федорова | 5 комментариев »

Опубликовано Fedia 10 Июль , 2012

Друзья!

Мы на пороге. На пороге новых свершений! Приехал в Мск и ждет доставки наш стенд IXIA, вот такой:

«Специальное предложение Шасси XM2, 4 порта 1G, 2 порта 10G урезанный функционал»

Кому интересно — описание тут

Игрушка дорогая, мощная, интересная и мы просто обязаны ее использовать на всю катушку!

Кто как не мы можем придумать ей достойное применение!

В планах проведение таких серий тестов:

1. Серия тестов распространенного ISR, например, 1841, 2811

2. Серия тестов распространенных ISR G2, например, 2901, 2911

3. Серия тестов ASA (5505, 5510)

Сначала прогнать просто маршрутизацию, потом маршрутизацию маленьких пакетов, далее — НАТ, IPSec, GRE.

Читать продолжение записи »

Метки: IXIA, анонс

Опубликовано: личный блог Сергея Федорова | 1 комментарий »

Опубликовано Fedia 19 Июнь , 2012

Коллеги, это мое первое творение по сведению презентации и записанного голоса. Прошу отнестись внимательно и рассказать мне:

1. Нормально ли слышно или надо громче/тише/убрать шумы

2. Достаточно ли подробно/понятно

3. Что надо добавить

Презентация с голосом на 6 минут. Про работу с консолью (как подключить). Очень простая тема.

Заранее спасибо за убитые на меня 6 минут 🙂

Вот тут она:

www.anticisco.ru/pubs/console_video.mp4

Метки: serial, консоль

Опубликовано: Маршрутизаторы и коммутаторы | 6 комментариев »

Опубликовано Fedia 20 Март , 2012

Введение:

Данная статья написана не мной, а уважаемым Кириллом АКА DJ Kill.

Была поставлена задача отдавать мультикаст поток со своей площадки в удаленный PIM домен. Для этого используется протокол «мультикастового» пиринга MSDP. Оказалось, что в данной задаче есть ряд неочевидных подводных камней, которые изложены ниже.

Итог: локальный мультикаст принимается, удаленные запросы join через MSDP поступают (на удаленной стороне рутер Juniper)

Кому интересны подробности — велкам под кат

Читать продолжение записи »

Метки: MSDP, multicast, PIM

Опубликовано: Маршрутизаторы и коммутаторы | 1 комментарий »

Опубликовано Fedia 17 Март , 2012

Введение: cisco на своих «больших» коммутаторах 65 серии не так давно внедрила довольно удобную штуку VSS (14400). Такой аналог стека на 3750-х. Правда, связь между шасси осуществляется при помощи старенького etherchannel. И есть мнение, что 20Гбит/сек мало для высоконагруженного ядра. Конечно, циска внедрила механизм минимизации нагрузки на этот линк между шасси, стараясь не допустить «лишнего хопа» по VSL (Virtual Switch Link).

Данная технология здорово упрощает логическую топологию сети, уменьшает количество точек настройки да и вообще – хорошо продается 🙂

В данной заметке я хочу поделиться с вами результатами нескольких экспериментов, проведенных над VSS в рамках отладки одной ошибки. Сразу оговорюсь: ошибка была незначительная, но требовала «разобрать» VSS. Мы с Siv решили заодно потестить, что происходит в случае разных сбоев. Итак:

Читать продолжение записи »

Метки: troubleshooting, VSS

Опубликовано: Маршрутизаторы и коммутаторы | 6 комментариев »

Опубликовано Fedia 10 Декабрь , 2011

Вот мы и добрались до главного: а в какой же последовательности все это богатство трансляций обрабатывается?

Глобально всю последовательность можно разделить на 3 больших блока:

I – Twice NAT

II – Object NAT

III – Twice NAT (after-auto)

Да-да, именно так. И с до и после. По умолчанию трансляции Twice NAT добавляются в конец первой секции, но можно явно указать, в какое место их ставить (ура!) указав номер правила.

nat (INS,OUT) {НОМЕР} …

Логика здесь такая же, как у строк ACL — если пишем «номер 1», то добавляем самым первым правилом, а остальные сдвигаются ниже.

Это очень предусмотрительно со стороны циски 🙂 потому что сами правила в I и III секциях (там, где Twice NAT) обрабатываются по порядку, в котором они записаны в конфиге. Как только совпадение будет найдено, заголовок пакета сразу транслируется и новый пакет отправляется по назначению.

Мы можем принудительно записать трансляции Twice NAT и в третью секцию, указав ключевое слово after-auto. Такое правило вставится в конец третьей секции по умолчанию или в то место третьей секции, которое мы явно укажем при помощи номера строки.

Читать продолжение записи »

Метки: ASA, ASA 8.3, NAT

Опубликовано: Безопасность cisco | 2 комментария »

Опубликовано Fedia 9 Декабрь , 2011

Пришло время добавить destination, а именно тут и начинается самое интересное.

Рассмотрим для начала формат команды:

nat [(SOURCE_INT,DEST_INT)] source {dynamic|static} SOURCE MAPPED_SOURCE destination static MAPPED_DEST DEST

Где SOURCE, MAPPED_SOURCE, MAPPED_DEST, DEST соответствующие объекты. Я обращаю ваше внимание на то, что разработчики ASA OS остались верны своей логике хоть где-нибудь запутать – группы для адресов назначения имеют обратный порядок.

Читать это надо так: если пакет идет с интерфейса SOURCE_INT на интерфейс DEST_INT, адрес источника пакета из группы SOURCE, а адрес назначения из группы DEST, то адрес источника меняется с SOURCE на MAPPED_SOURCE, а адрес назначения меняется с MAPPED_DEST на DEST. Обратный пакет, обращенный на адрес MAPPED_SOURCE пройдет внутрь, его адрес назначения сменится обратно с MAPPED_SOURCE на SOURCE. Но такая трансляция будет выполнена только если адрес источника пакета из группы DEST, и в этом случае адрес источника сменится обратно на MAPPED_DEST.

В случае создания статической трансляции можно будет обращаться (инициировать сессию) снаружи внутрь, а в случае динамической – нет.

Читать продолжение записи »

Метки: ASA 8.3, NAT, Twice NAT

Опубликовано: Безопасность cisco | 6 комментариев »

Опубликовано Fedia 9 Декабрь , 2011

С object NAT мы познакомились подробно в предыдущих статьях. Пришло время разобраться, что такое TWICE NAT и зачем он вообще нужен.

При помощи данной конструкции можно сделать две принципиальные вещи, которые нельзя сделать при помощи object NAT:

1. Сделать трансляции одной и той же сети в разные адреса в зависимости от того, в какую сеть идет пакет. Это необходимо, например, при построении IPSec – надо не транслировать адреса пакетов, если они направляются в туннель.

2. А еще (то, что нельзя было сделать в версии 8.2 вовсе) – статическая трансляция диапазона (или группы) портов кучкой. Например, пробросить целиком диапазон с 1024 по 65535.

Рассмотрим формат команды для динамических трансляций NAT пока без указания сети назначения:

nat [(SOURCE_INT,DEST_INT)] source dynamic SOURCE MAPPED_SOURCE [interface] [dns]

Читать продолжение записи »

Метки: ASA, ASA 8.3, NAT, Twice NAT, новый синтаксис

Опубликовано: Безопасность cisco | 2 комментария »

Опубликовано Fedia 2 Декабрь , 2011

Продолжаем про новый синтаксис НАТа. Начало тут

Теперь вторая задача: анонсировать что-либо наружу, т.е. статические трансляции.

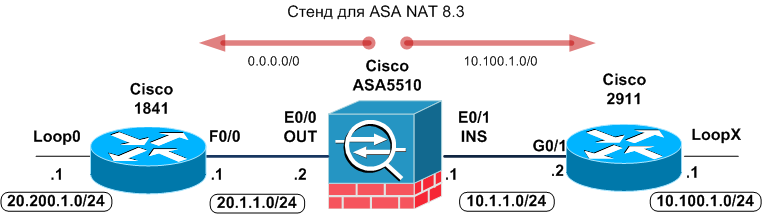

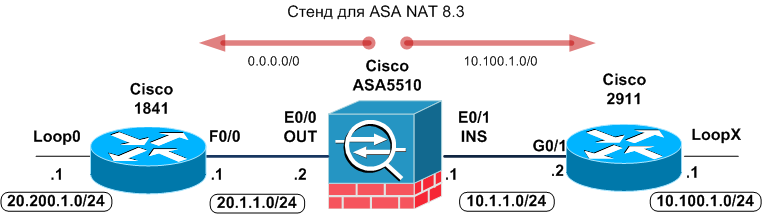

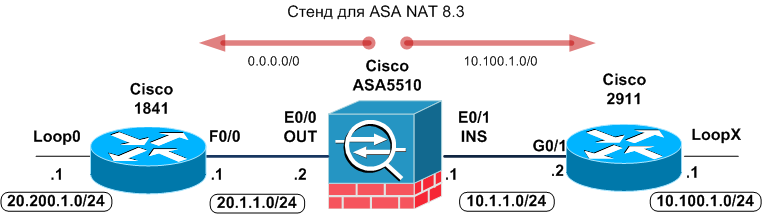

Продолжаем использовать эту топологию:

Для этого также используются объекты. Например, мы хотим анонсировать наружу сервер с адресом 10.100.1.1 (статический NAT) по адресу 20.1.1.102. Для этого мы тоже создаем группы:

object network SERVER

host 10.100.1.1

!

object network SERVER_GLOBAL

host 20.1.1.102

И применяем правило статического НАТа для группы, которая описывает реальный адрес сервера:

object network SERVER

nat (INS,OUT) static SERVER_GLOBAL [dns]

Можно также явно указать адрес, в который мы транслируем

object network SERVER

nat (INS,OUT) static 20.1.1.102 [dns]

Читать продолжение записи »

Метки: ASA, ASA 8.3, object NAT, static

Опубликовано: Безопасность cisco | 1 комментарий »

Опубликовано Fedia 2 Декабрь , 2011

Наверняка многие уже столкнулись с большими изменениями в синтаксисе настройки NAT при переходе от линейки ASA ОС 8.2 к 8.3. Трудно сказать, с чем связано такое резкое изменение подхода, но одно можно сказать уверенно: настройка стала менее понятна и прозрачна. Но это не повод вовсе не использовать версии 8.3, 8.4 и далее (вряд ли разработчики вернут старый синтаксис :))

Предлагаю постепенно, от простого к сложному, освоить новый синтаксис, ибо по нему регулярно возникают вопросы в форуме и необходимость статьи назрела. Даже перезрела, я бы сказал 🙂

Итак, cisco ввела два новых понятия: Object NAT и Twice NAT, заменив ими все предыдущие типы (Regular, Policy, Identity NAT).

______________

UPD 10.12.11

А также попутно отменила понятие nat-control. Теперь у нас тотальный no nat-control что означает «нет правила НАТ — просто маршрутизировать».

______________

Для начала познакомимся с понятием object NAT, узнаем про последовательность обработки правил object NAT, потом познакомимся с TWICE NAT и в конце подведем черту: опишем всю последовательность правил NAT в новом синтаксисе. Планирую небольшой цикл статей — штуки 4, дабы не перегружать сразу читателей.

Работать будем вот с такой топологией

Рассмотрим простейшую задачу: выйти через ASA в интернет.

Для этого, как и ранее, надо определить, какие внутренние адреса мы собираемся транслировать в какой внешний пул адресов (NAT) или какой адрес (РАТ).

Читать продолжение записи »

Метки: ASA, ASA 8.3, NAT, новый синтаксис

Опубликовано: Безопасность cisco | 7 комментариев »

|

|